低代码权限设计怎么做出来的

-

低代码平台的权限设计是确保系统安全和数据保护的重要组成部分。下面我将介绍低代码平台权限设计的步骤和方法。

1. 确定需求和角色

首先,需要与业务团队合作,明确系统的权限管理需求。这包括确定不同用户角色及其对系统功能和数据的访问权限。例如,系统管理员、开发人员、普通用户等角色可能拥有不同的权限。

2. 划分权限层级

在确定了不同角色后,需要将权限划分成不同的层级。这可以根据角色的功能和数据访问需求来进行。比如,可以将权限划分为基本操作权限、管理权限、数据访问权限等层级。

3. 设计权限控制策略

接下来,需要设计权限控制策略。这包括确定哪些权限是可授权的、哪些是固定的、以及如何进行权限的管理和分配。例如,可以采用基于角色的访问控制(RBAC)模型,通过给角色分配权限来管理用户的访问。

4. 实施权限管理

在权限控制策略确定后,需要开始实施权限管理。这包括在低代码平台中设置权限控制的相关配置,确保不同角色的用户能够按照其权限进行操作和访问数据。

5. 监控和调整权限

最后,需要建立权限管理的监控机制,及时发现和修复权限管理中的问题。还需要定期对权限进行评估和调整,以适应业务需求的变化和系统的更新。

综上所述,低代码平台的权限设计需要从确定需求开始,逐步划分权限层级,设计权限控制策略,实施权限管理,并建立监控和调整机制。这样才能确保系统在提供灵活性的同时,能够保障系统安全和数据保护。

11个月前 -

低代码权限设计是通过使用低代码开发平台来实现应用程序的权限控制和设计。下面是实现低代码权限设计的步骤:

-

需求分析和规划:在设计低代码权限系统之前,首先需要做的是对应用程序的需求进行分析,确定哪些部分需要进行权限控制。根据需求确定权限体系的设计方向和模式,包括角色管理、权限继承、资源控制等。

-

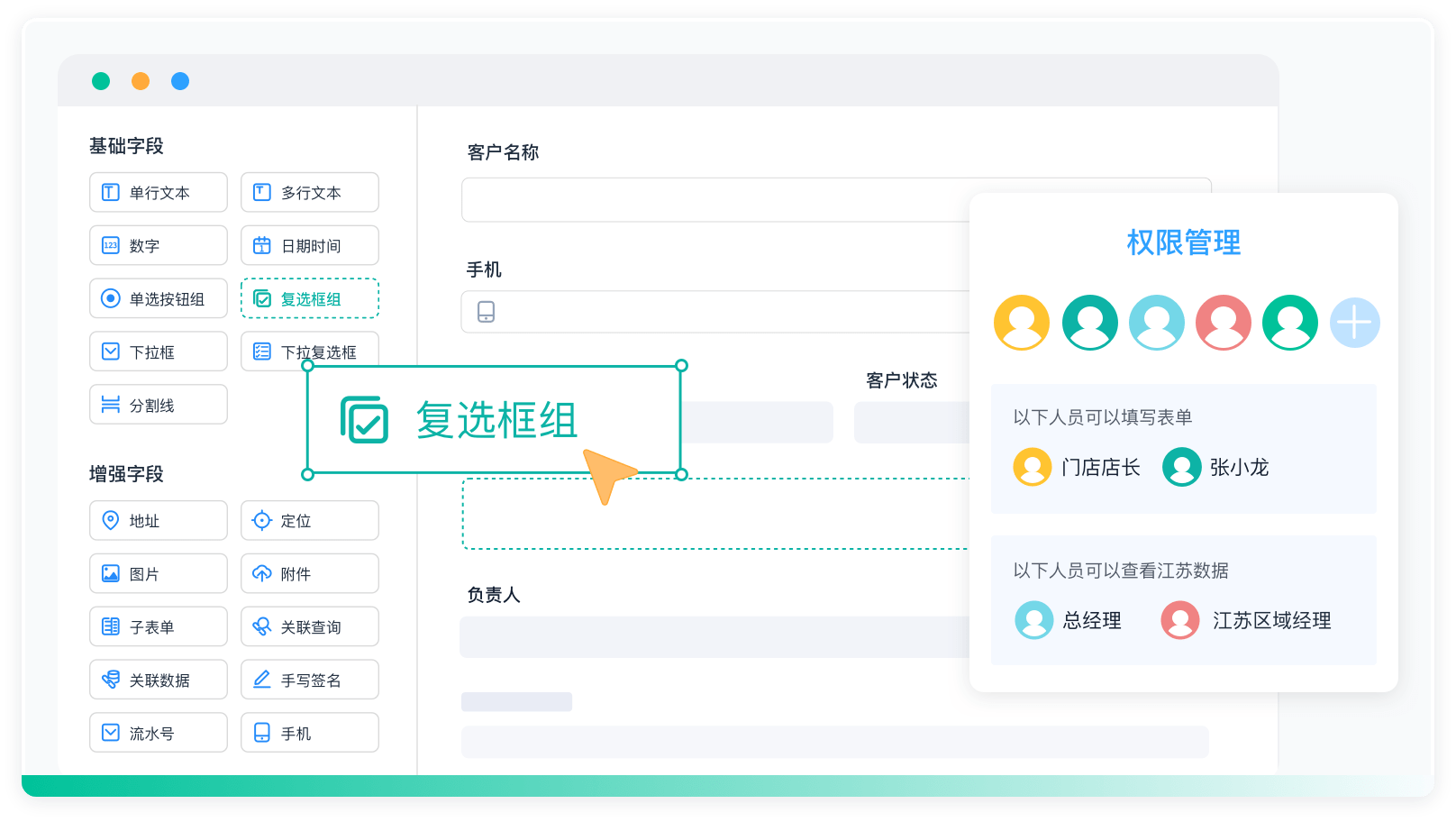

建立用户角色和权限:在低代码开发平台中,通常会提供用户角色和权限管理的功能。首先需要建立用户角色,如管理员、普通用户、访客等,然后为不同角色分配相应的权限,包括读写权限、访问权限、修改权限等。

-

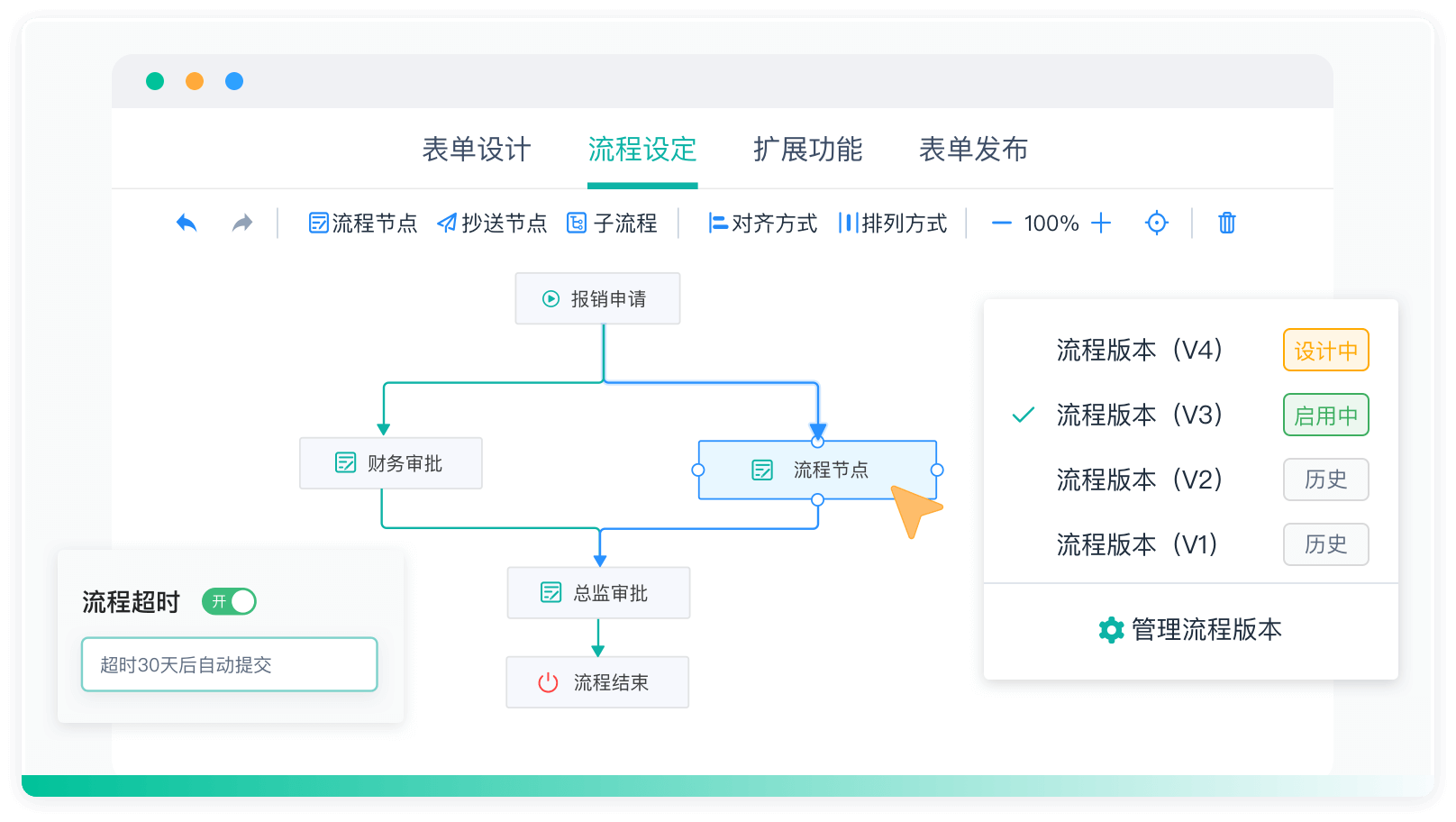

设计权限控制逻辑:在低代码开发平台中,可以使用流程设计器或逻辑设计器来设计权限控制逻辑。通过流程设计可以指定在不同操作和页面时需要进行权限验证,如登录页面、操作敏感数据时等。在设计流程时,需要考虑到不同角色的访问控制,以及权限验证失败时的处理逻辑。

-

实现权限控制:根据设计好的权限控制逻辑,开始在低代码开发平台上实现权限控制。这包括在页面上设置权限验证条件、在后台逻辑中加入权限检查代码等。同时,可以对权限控制逻辑进行单元测试和集成测试,确保权限设计符合预期并且安全可靠。

-

审计和监控:设计低代码权限系统后,需要设置审计和监控功能,实时监控用户的操作行为和权限使用情况。审计功能可以帮助管理员监控权限控制的效果,及时发现异常情况并进行处理。同时,可以定期对权限系统进行检查和更新,确保权限设计与实际需求保持一致。

总的来说,低代码权限设计需要结合具体应用场景和需求,通过合理规划、设计、实现和监控等步骤来确保权限系统的安全性和可靠性。通过低代码开发平台的权限设计功能和灵活性,可以更快更方便地实现应用程序的权限控制。

11个月前 -

-

1. 了解低代码开发平台的权限设计

在开始设计低代码应用程序的权限系统之前,首先要对所使用的低代码开发平台的权限设计有一定的了解。不同的低代码开发平台可能拥有不同的权限管理功能和机制,因此需要深入研究平台的文档和示例,了解其权限管理的基本原则和特点。

2. 确定权限需求

在设计低代码应用程序的权限系统之前,需要明确应用程序的具体权限需求。这通常需要与项目团队和业务部门沟通,了解不同用户角色在系统中的权限范围,以及不同操作对应的权限级别。基于这些需求,可以开始设计权限系统的架构。

3. 划分用户角色

根据权限需求,可以开始划分不同的用户角色。通常情况下,用户角色可以分为管理员、普通用户、访客等,每个角色拥有不同的权限范围和操作能力。在低代码开发平台中,可以通过设置角色来管理用户的权限。

4. 设计权限结构

在低代码开发平台中,设计权限结构通常涉及以下几个方面:

4.1. 访问控制

确定不同用户角色能够访问的页面和功能模块。通过设置访问控制列表(ACL)或者权限表,可以实现对用户访问权限的控制。

4.2. 数据权限

设计数据权限,确保用户只能访问其具有权限的数据。可以通过数据过滤、行级别权限设置等方式来实现数据权限控制,保护敏感数据不被未授权用户访问。

4.3. 操作权限

定义用户在系统中可以进行的操作,如新增、编辑、删除等。根据用户角色的不同,可以限制用户能够进行的操作类型和范围。

5. 配置权限设置

根据设计好的权限结构,可以在低代码开发平台中配置权限设置。这通常需要在平台的管理后台或者权限管理界面进行设置,包括创建角色、分配权限、定义访问规则等操作。

6. 测试与优化

设计完成并配置权限设置后,需要进行权限系统的测试。可以通过模拟不同用户角色的操作场景,验证权限系统的有效性和合理性。根据测试结果,可以对权限系统进行优化和调整,确保系统的安全性和可用性。

7. 持续监管

权限系统设计完成后,需要进行持续的监管和优化。随着业务需求的变化和系统的升级,权限系统可能需要不断地进行调整和改进,以适应不断变化的环境和需求。定期审查权限设置,确保系统的安全性和合规性。

11个月前

《零代码开发知识图谱》

《零代码开发知识图谱》

《零代码

新动能》案例集

《零代码

新动能》案例集

《企业零代码系统搭建指南》

《企业零代码系统搭建指南》

领先企业,真实声音

简道云让业务用户感受数字化的效果,加速数字化落地;零代码快速开发迭代提供了很低的试错成本,孵化了一批新工具新方法。

郑炯蒙牛乳业信息技术高级总监

简道云把各模块数据整合到一起,工作效率得到质的提升。现在赛艇协会遇到新的业务需求时,会直接用简道云开发demo,基本一天完成。

谭威正中国赛艇协会数据总监

业务与技术交织,让思维落地实现。四年简道云使用经历,功能越来越多也反推业务流程转变,是促使我们成长的过程。实现了真正降本增效。

袁超OPPO(苏皖)信息化部门负责人

零代码的无门槛开发方式盘活了全公司信息化推进的热情和效率,简道云打破了原先集团的数据孤岛困局,未来将继续向数据要生产力。

伍学纲东方日升新能源股份有限公司副总裁

通过简道云零代码技术的运用实践,提高了企业转型速度、减少对高技术专业人员的依赖。在应用推广上,具备员工上手快的竞争优势。

董兴潮绿城建筑科技集团信息化专业经理

简道云是目前最贴合我们实际业务的信息化产品。通过灵活的自定义平台,实现了信息互通、闭环管理,企业管理效率真正得到了提升。

王磊克吕士科学仪器(上海)有限公司总经理

简道云让业务用户感受数字化的效果,加速数字化落地;零代码快速开发迭代提供了很低的试错成本,孵化了一批新工具新方法。

郑炯蒙牛乳业信息技术高级总监

简道云把各模块数据整合到一起,工作效率得到质的提升。现在赛艇协会遇到新的业务需求时,会直接用简道云开发demo,基本一天完成。

谭威正中国赛艇协会数据总监

业务与技术交织,让思维落地实现。四年简道云使用经历,功能越来越多也反推业务流程转变,是促使我们成长的过程。实现了真正降本增效。

袁超OPPO(苏皖)信息化部门负责人

零代码的无门槛开发方式盘活了全公司信息化推进的热情和效率,简道云打破了原先集团的数据孤岛困局,未来将继续向数据要生产力。

伍学纲东方日升新能源股份有限公司副总裁

通过简道云零代码技术的运用实践,提高了企业转型速度、减少对高技术专业人员的依赖。在应用推广上,具备员工上手快的竞争优势。

董兴潮绿城建筑科技集团信息化专业经理

简道云是目前最贴合我们实际业务的信息化产品。通过灵活的自定义平台,实现了信息互通、闭环管理,企业管理效率真正得到了提升。

王磊克吕士科学仪器(上海)有限公司总经理

简道云让业务用户感受数字化的效果,加速数字化落地;零代码快速开发迭代提供了很低的试错成本,孵化了一批新工具新方法。

郑炯蒙牛乳业信息技术高级总监

简道云把各模块数据整合到一起,工作效率得到质的提升。现在赛艇协会遇到新的业务需求时,会直接用简道云开发demo,基本一天完成。

谭威正中国赛艇协会数据总监

业务与技术交织,让思维落地实现。四年简道云使用经历,功能越来越多也反推业务流程转变,是促使我们成长的过程。实现了真正降本增效。

袁超OPPO(苏皖)信息化部门负责人

零代码的无门槛开发方式盘活了全公司信息化推进的热情和效率,简道云打破了原先集团的数据孤岛困局,未来将继续向数据要生产力。

伍学纲东方日升新能源股份有限公司副总裁

通过简道云零代码技术的运用实践,提高了企业转型速度、减少对高技术专业人员的依赖。在应用推广上,具备员工上手快的竞争优势。

董兴潮绿城建筑科技集团信息化专业经理

简道云是目前最贴合我们实际业务的信息化产品。通过灵活的自定义平台,实现了信息互通、闭环管理,企业管理效率真正得到了提升。

王磊克吕士科学仪器(上海)有限公司总经理